🔎Courte histoire du Cloud

Maintenant que nous avons cerné ce qu’est le cloud computing, plongeons plus en profondeur dans ses nuances et son histoire.

Beaucoup attribuent son concept au docteur Joseph Carl Robnett Licklider. Dès les années 1960, cet informaticien et psychologue américain évoque les premières idées d’un réseau informatique galactique, comprenez un réseau mondial d’ordinateurs interconnectés, accessible à tous depuis n’importe où dans le monde. Les prémices d’Internet donc mais aussi celles du cloud.

Pourtant, le développement du cloud auprès du grand public n’apparaîtra que bien plus tard. L’année 2006 marque un tournant décisif pour cette technologie avec la création d’Amazon Web Services (AWS) et de son service Elastic Compute Cloud (EC2). Ce dernier permet aux clients de louer des machines virtuelles servant d’infrastructure pour leurs données et leurs applications. Cette même année, Google lance Google Docs, un service désormais bien connu qui permet de créer, modifier et partager des documents directement dans le cloud.

S’ensuit une véritable explosion de ce modèle. Les startups l’adoptent rapidement en raison du confort et de la flexibilité qu’il offre, tandis que les entreprises plus traditionnelles leur emboîtent le pas.

Peu à peu, l’offre se structure, faisant émerger ce que l’on appelle aujourd’hui les hyperscalers de cloud public : de très grands fournisseurs capables de proposer des ressources informatiques (calcul, stockage, réseau, applications) à très grande échelle, via des réseaux mondiaux de centres de données.

Le marché est rapidement dominé par des acteurs américains, tels qu’Amazon Web Services (AWS), Microsoft Azure, Google Cloud Platform (GCP), IBM Cloud et Oracle Cloud. En Europe, des acteurs majeurs tels qu’OVHcloud, Orange/Cloud Avenue ou encore Scaleway occupent une place importante, mais la domination américaine demeure incontestable. Elle est d’ailleurs devenue un enjeu géopolitique majeur lorsqu’on considère le cadre juridique américain.

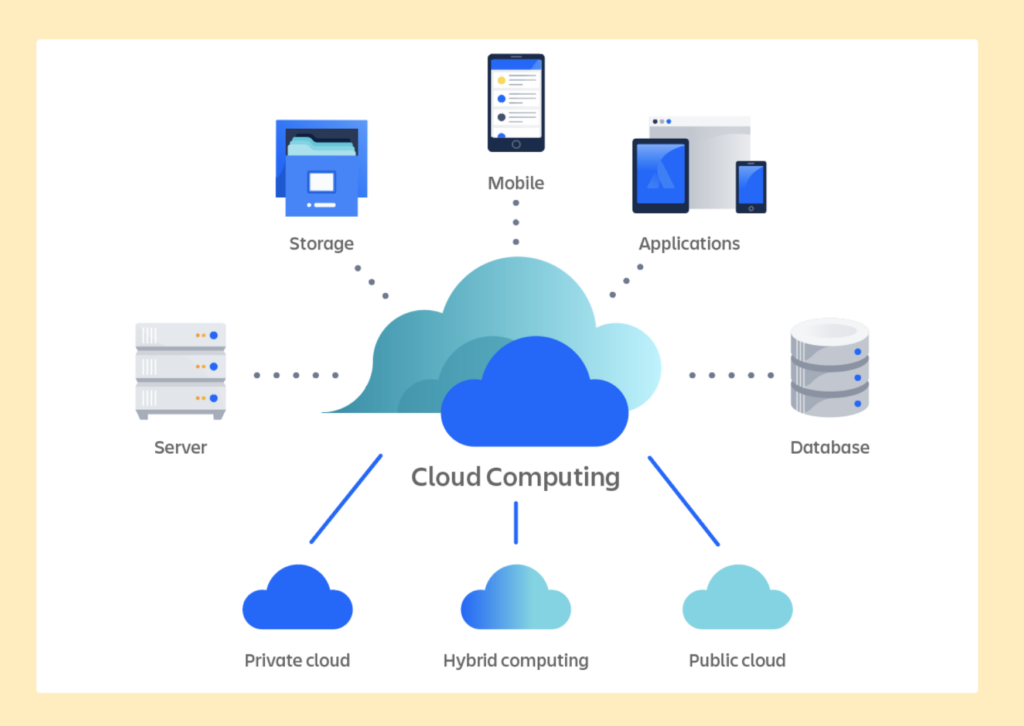

Exemple d’une représentation du Cloud Computing

Source : Atlassian

📜Un point de bascule historique : le CLOUD Act (2018)

Point de bascule ? Le ClOUD Act voté en 2018, oblige les entreprises américaines à fournir l’accès aux données qu’elles hébergent aux agences de renseignement américaines sur demande judiciaire. Même si vos fichiers sont physiquement stockés dans un datacenter européen, ils restent accessibles par les autorités américaines dès lors qu’ils transitent par un service américain. Pour une PME française ou une association européenne, cela signifie qu’en cas de contentieux impliquant les autorités américaines, vos documents confidentiels pourraient être consultés sans votre consentement, ni même votre connaissance.

Pire, cette interrogation autour de notre capacité à posséder pleinement nos données s’étend aux acteurs européens largement implantés aux États-Unis. En effet, Le CLOUD Act ne s’applique pas uniquement aux fournisseurs cloud basés aux États‑Unis, mais à tout prestataire de services de communication électronique ou de cloud ayant une présence légale ou des activités suffisantes sur le territoire américain, même si les données sont stockées en Europe. Cette portée extraterritoriale est un élément clé à prendre en compte lorsqu’on évalue la souveraineté réelle d’une solution cloud.

Et, il faut l’admettre, une part croissante de notre économie dépend désormais du cloud et de ces hyperscalers. L’exemple le plus marquant est sans doute Google Workspace, devenu le centre de collaboration de très nombreuses entreprises et associations à travers le monde.

Ce que vous allez voir

🗂️Google Drive : pratique, mais à quel prix ?

📥️Les messageries privées

- WhatsApp : chiffrement de bout en bout, mais des métadonnées exposées

- Slack : l’outil de collaboration référence

- Le maillon oublié : le navigateur web

- D’autres commeCanva,Telegram, Dropbox…

🗂️Google Drive : pratique, mais à quel prix ?

Google Workspace est une suite d’outils en ligne de Google qui sert d’espace de travail complet. De la messagerie Gmail, aux réunions Google Meet en passant par Google Sheets ou Google Docs, la simplicité de ce réseau d’applications et l’interopérabilité entre eux en a fait un succès majeur de Google.

Au cœur de cette suite, la solution de stockage Google Drive qui permet de sauvegarder tous types de fichiers et de les partager en quelques clics avec nos collègues. Interface intuitive, accessible depuis n’importe quel appareil, offrant 15 Go gratuits : les avantages sont évidents. Mais derrière cette façade se cachent pourtant des réalités moins rassurantes.

Plusieurs enjeux de confidentialité et de sécurité méritent d’être examinés avec attention, non pas pour diaboliser le service, mais pour comprendre précisément ce que nous confions au cloud.

1. Google conserve l’accès à vos clés de chiffrement

Bien que Google Drive chiffre vos données en transit et au repos, l’entreprise détient les clés de déchiffrement. Contrairement aux systèmes à « connaissance zéro » (zero-knowledge), Google peut théoriquement accéder à vos fichiers, les scanner avec ses algorithmes de reconnaissance d’images, et les partager avec les autorités en réponse à des demandes légales.

C’est un problème fondamental : vous croyez que vos données sont privées, mais Google en détient les clés. Toutefois, Google propose depuis 2023 le « Client-side encryption » (CSE) pour certains comptes professionnels haut de gamme (Workspace Enterprise Plus, Education Plus), où l’utilisateur contrôle ses propres clés de chiffrement.

Malheureusement, cette fonction reste absente pour les comptes gratuits et la majorité des abonnements payants, ce qui signifie que la vaste majorité des utilisateurs restent soumis à cette architecture de confiance.

2. Absence de Chiffrement de Bout en Bout par Défaut

Le chiffrement de bout en bout signifie que seul vous et le destinataire pouvez lire le message ou accéder au fichier. Google Drive n’en dispose pas par défaut pour les comptes standards. Vos fichiers transitent donc par les serveurs de Google, théoriquement lisibles à plusieurs étapes du chemin.

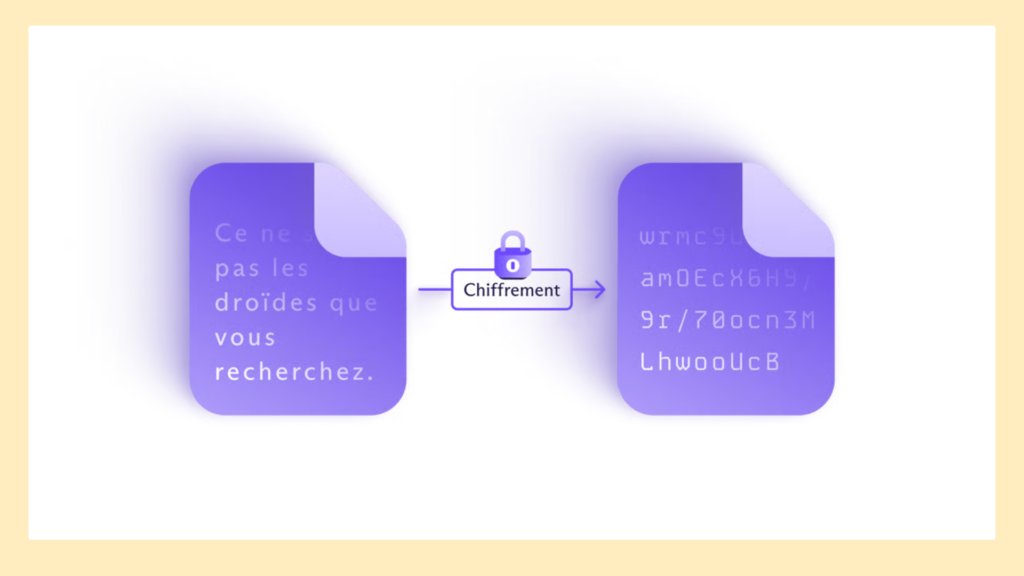

Schéma : comment fonctionne le chiffrement ?

Source : Proton

Il convient néanmoins de préciser que cette architecture n’est pas spécifique à Google. La plupart des fournisseurs cloud grand public : Dropbox, Microsoft OneDrive, Apple iCloud fonctionnent selon le même principe par défaut. C’est devenu un standard de l’industrie, car il permet la synchronisation, la recherche intelligente et la collaboration en temps réel. Le chiffrement de bout en bout, bien que plus sécurisé, rendrait ces fonctionnalités impossibles ou considérablement plus complexes.

3. Intégrations tierces et surface d’attaque accrue

Pour assurer une expérience toujours plus simplifiée, Google Drive s’intègre à des centaines d’applications tierces. Chaque intégration augmente effectivement les points d’accès à vos données. Une application malveillante ou compromise pourrait théoriquement accéder à votre compte Google, et des cas documentés ont montré des applications demandant des permissions excessives pour des fonctionnalités basiques.

Google met cependant à disposition des outils de gestion : révision des autorisations accordées aux applications tierces, authentification à deux facteurs obligatoire pour les comptes sensibles, alertes de sécurité en cas d’activité suspecte. Le risque existe, mais il reste gérable avec une bonne hygiène numérique.

Vérifier régulièrement les applications connectées à votre compte, révoquer celles qui ne sont plus utilisées, et n’accorder que les permissions strictement nécessaires sont des pratiques simples qui réduisent considérablement ce risque.

4. Votre objectif : faire un choix éclairé

En utilisant Google Drive gratuitement, vous ne payez pas avec de l’argent, mais vous confiez vos données à une infrastructure qui n’est pas sous votre contrôle total. Bien que Google affirme ne pas utiliser vos fichiers privés à des fins publicitaires, l’entreprise conserve l’accès technique à vos données et peut les scanner pour répondre aux demandes légales, ou améliorer ses services. De plus, tout contenu que vous rendez public pourrait être utilisé pour entraîner les modèles d’IA de Google. C’est bien cette réalité qui doit éclairer votre décision.

Faut-il pour autant fuir Google Drive ? Pas nécessairement. Pour un usage personnel standard le service reste raisonnablement sûr et offre un excellent rapport commodité-risque. La plupart des utilisateurs acceptent implicitement ce compromis sans que cela pose de problème majeur.

En revanche, si vous manipulez des données sensibles (informations médicales confidentielles, documents juridiques stratégiques, données personnelles de tiers) les limites évoquées deviennent parfaitement légitimes.

Dans ces cas précis, il devient justifié d’opter pour des solutions zero-knowledge comme Tresorit, Sync.com ou ProtonDrive, où même le fournisseur ne peut accéder à vos fichiers. Une autre option consiste à chiffrer manuellement vos fichiers sensibles avant de les télécharger sur Drive, en utilisant des outils open-source comme Cryptomator ou VeraCrypt.

La véritable question n’est donc pas de savoir si Google Drive est « sûr » ou « dangereux » dans l’absolu, mais plutôt : est-il adapté à l’usage que vous en faites ? La réponse dépend de la sensibilité de vos données, et du niveau de contrôle que vous souhaitez conserver. C’est cette décision éclairée, fondée sur une compréhension précise des compromis en jeu, qui doit guider votre choix.

Au-delà de Google Drive, cette réflexion s’impose pour tous les outils numériques que vous utilisez.

📥️Les messageries privées

On vient de le voir, Google a su imposer un large éventail d’outils dans notre quotidien au travail. Reste cependant un domaine dans lequel le géant américain n’est pas parvenu à imprimer sa patte : la messagerie instantanée.

Si des solutions comme Google Chat existe, ce domaine est largement dominé par des solutions externes à Google. Parmi elles, l’indétrônable Whatsapp qui est parvenu à naviguer entre monde personnel et professionnel. Des acteurs comme Slack sont également parvenus à devenir une référence de la communication professionnelle.

Et si les applications de messagerie ne sont généralement pas classées parmi les applications de « cloud computing » au sens classique (comme Google Drive), elles s’appuient pourtant largement sur des infrastructures cloud. La sensibilité des informations qu’on y partage mérite donc une attention particulière.

1. WhatsApp : chiffrement de bout en bout, mais des métadonnées exposées

Depuis 2016 et l’intégration du protocole Signal à son fonctionnement, WhatsApp s’est forgé une solide réputation en matière de sécurité, grâce à l’utilisation du chiffrement de bout en bout. Cet atout s’ajoute à une interface simple et conviviale, ainsi qu’à une immense base d’utilisateurs qui facilite la communication.

Cependant, cet important travail pour s’imposer comme une solution de messagerie sécurisée accessible au plus grand nombre cache certaines limites.

Parmi celles-ci figure un point essentiel : les métadonnées restent accessibles. Même si vos messages sont chiffrés, WhatsApp conserve des métadonnées telles que l’identité de vos correspondants, la fréquence et les horaires de vos échanges, le type d’appareil utilisé ou encore votre adresse IP. Ces informations peuvent en révéler beaucoup sur votre vie, sans même avoir à lire le contenu de vos messages.

De plus, par défaut, votre profil WhatsApp (numéro de téléphone, photo, statut) est visible pour l’ensemble de vos contacts et peut potentiellement être indexé.

Autre limite importante : WhatsApp appartient au géant Meta, une entreprise dont l’historique en matière de protection de la vie privée est pour le moins discutable (scandale Cambridge Analytica, violations répétées du RGPD). Confier ses communications à Meta, même si elles sont techniquement chiffrées, comporte donc des risques.

Par ailleurs, il est important de noter que si les messages WhatsApp sont chiffrés de bout en bout, ce chiffrement ne s’applique pas automatiquement aux sauvegardes dans le cloud. Par défaut, lorsque vous sauvegardez vos conversations sur iCloud ou Google Drive, ces sauvegardes ne sont pas chiffrées de bout en bout, ce qui signifie qu’Apple ou Google peuvent techniquement y accéder en cas de demande légale ou de faille de sécurité.

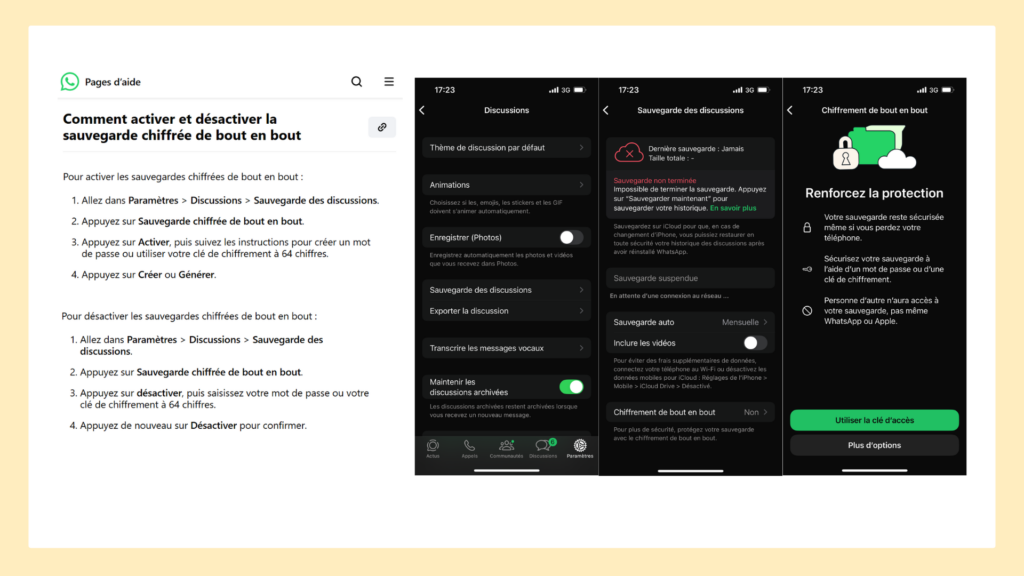

Depuis 2021, WhatsApp propose cependant une option de « sauvegarde chiffrée de bout en bout », permettant de protéger également les sauvegardes stockées sur iCloud ou Google Drive. Cette option repose sur un mot de passe ou une clé de récupération définie par l’utilisateur. Une fois activées, les sauvegardes sont chiffrées avant d’être envoyées dans le cloud, et ni Apple, ni Google, ni WhatsApp ne peuvent en lire le contenu.

Chiffrer de bout à bout votre messagerie Whatsapp

2. Slack : l’outil de collaboration référence

Slack est largement utilisé comme outil de collaboration professionnelle, mais il présente lui aussi des limites importantes en matière de confidentialité, de souveraineté et de contrôle des données.

Contrairement à WhatsApp, Slack ne propose pas de chiffrement de bout en bout pour les messages : les données sont chiffrées en transit et au repos, mais restent lisibles côté serveur. En pratique, cela signifie que Slack, et potentiellement des tiers en cas de faille de sécurité ou de réquisition légale, peut accéder au contenu des messages stockés sur ses infrastructures.

Comme toute plateforme SaaS de collaboration, Slack collecte et conserve un grand volume de métadonnées : auteurs des messages, canaux utilisés, horaires des échanges, type d’appareil, adresses IP, fichiers partagés ou encore intégrations tierces connectées à l’espace de travail. À cela s’ajoute le rôle central des administrateurs, qui disposent de pouvoirs étendus via les fonctions d’export légal, d’audit et de journaux d’activité. Cette visibilité interne peut conduire à une forme de surveillance importante, parfois insuffisamment transparente pour les utilisateurs finaux.

Sur le plan de la souveraineté, Slack repose principalement sur des infrastructures cloud situées aux États‑Unis, hébergées notamment chez AWS, avec des options de « data residency » réservées aux offres les plus avancées pour choisir certaines régions comme l’Union européenne. Pour de nombreuses organisations européennes, cela implique des transferts de données hors UE ou Royaume‑Uni, encadrés juridiquement mais qui restent sensibles lorsqu’on cherche à garder la pleine maîtrise de ses données stratégiques.

Il faut également rappeler que Slack appartient à Salesforce, un géant américain du SaaS soumis au droit des États‑Unis, notamment au Cloud Act, qui peut faciliter certaines demandes d’accès aux données par les autorités. Même si Slack met en avant un haut niveau de conformité (certifications de sécurité, engagements RGPD, accords de traitement des données), cette dépendance à un acteur américain peut poser problème pour des organisations souhaitant limiter l’exposition de leurs communications à des juridictions extra‑européennes.

Enfin, les fonctionnalités les plus intéressantes du point de vue de la souveraineté et du contrôle fin des données, comme la résidence des données par région ou la gestion avancée des clés de chiffrement (Enterprise Key Management), sont réservées aux offres Enterprise Grid, destinées aux grands comptes. Les petites structures, elles, se contentent généralement des formules gratuites ou standard, où le chiffrement et la gestion des clés restent entièrement sous le contrôle de Slack, avec beaucoup moins de leviers pour maîtriser la circulation et la protection de leurs informations sensibles.

3. Le maillon oublié : le navigateur web

Quand on évoque le sujet de la souveraineté numérique, on évoque souvent des outils de messagerie ou de stockage, mais plus rarement du navigateur… alors qu’il est, en réalité, l’un des maillons les plus critiques de notre souveraineté numérique. C’est par lui que transitent la majorité de nos usages en ligne, et c’est aussi lui qui sert d’interface privilégiée aux géants du numérique pour collecter des données sur vos habitudes.

Dit autrement, cela ne sert pas à grand-chose d’installer une porte blindée si les murs de la maison restent transparents (Google Chrome). Le navigateur n’est pas juste un logiciel parmi d’autres, c’est devenu le « système d’exploitation du web » et, mal conçu ou mal choisi, il peut se transformer en outil de suivi extrêmement intrusif.

Deux mécanismes en particulier posent problème :

- Le fingerprinting (empreinte numérique) : même sans cookies, un site peut vous identifier de manière quasi unique en combinant des éléments de configuration (taille et résolution d’écran, polices installées, extensions, langue, fuseau horaire, modèle d’appareil, capacités graphiques, etc.). Les navigateurs basés sur l’écosystème Google (comme Chrome) exposent historiquement beaucoup d’API et de signaux qui facilitent ce profilage fin, très prisé dans l’industrie publicitaire.

- La synchronisation de compte : lorsque vous utilisez Chrome connecté à votre compte Google, l’historique de navigation, les favoris, voire les mots de passe et onglets peuvent être synchronisés dans le cloud de Google. Pratique pour retrouver ses données sur plusieurs appareils, mais cela signifie aussi que ces informations se retrouvent centralisées chez un acteur unique, avec tous les enjeux de confidentialité et de juridiction que cela implique.

À cela s’ajoute un enjeu de souveraineté plus discret, mais tout aussi important : la quasi ‑hégémonie du moteur Chromium (le socle technique de Chrome). La majorité des navigateurs grand public s’appuient désormais sur ce moteur : Chrome, Edge, Brave, Opera, Vivaldi et bien d’autres. En contrôlant l’évolution de Chromium, Google influence de fait les standards techniques du web : l’introduction de Manifest v3, par exemple, réduit les capacités de certains bloqueurs de publicité comme uBlock Origin, ce qui impacte tous les navigateurs qui suivent la branche principale de Chromium.

Dans ce paysage, Mozilla Firefox occupe une place particulière : il repose sur son propre moteur (Gecko), développé par une fondation à but non lucratif, avec une gouvernance distincte de Google. Techniquement, Firefox constitue un véritable contre‑pouvoir : si demain Google décidait de fermer le code de Chromium ou d’imposer des choix techniques défavorables aux utilisateurs, Firefox continuerait d’exister indépendamment. Des variantes « durcies » comme LibreWolf cherchent même à réduire encore la télémétrie et certains compromis ergonomie/confidentialité, pour les publics les plus exigeants.

L’idée n’est pas de dire qu’il existerait un « navigateur parfait », mais de rappeler que votre choix de navigateur conditionne largement ce que les plateformes peuvent voir de votre activité, et qui contrôle les règles du jeu. Reprendre la main sur ce simple choix est souvent l’un des gestes les plus puissants, et les plus sous‑estimés, en matière de souveraineté numérique.

4. D’autres comme Canva, Telegram, Dropbox…

Pour la rédaction de ce module, nous avons choisi de développer plus en détail les outils qui concernent, selon nous, le plus grand nombre d’entre vous. Cependant, cette réflexion autour de qui possède, exploite et sécurise vos données peut s’appliquer à l’ensemble des outils que vous utilisez au quotidien.

Plus généralement, la souveraineté numérique relève d’un questionnement sur la dépendance de votre organisation à certains acteurs. Il peut d’ailleurs y avoir autant de décisions qu’il y a d’usages. L’utilisation d’un outil de création comme Canva n’implique pas les mêmes réflexions qu’un outil de stockage ou de transfert de fichiers comme Dropbox.

Il convient aussi d’examiner de plus près les conditions de sécurité d’une application, au‑delà de ce que l’entreprise met en avant dans ses éléments de langage marketing. Saviez-vous, par exemple, que Telegram, souvent présenté comme une messagerie sécurisée, n’est pas chiffré de bout en bout par défaut ? Il faut en effet activer cette fonctionnalité manuellement.

Se poser les bonnes questions

Plus largement, nous vous invitons à vous poser les questions suivantes avant de décider quel outil convient le mieux à votre usage :

-

- Quelles données vais-je confier ? Sont-elles sensibles, publiques, commerciales ?

- Qui contrôle cet outil ? Une entreprise ? Une fondation ? Une communauté ?

- Où vont mes données ? En Europe (RGPD) ? Aux États-Unis ? En Chine ?

- Puis-je partir demain ? Mes données resteront-elles accessibles ? Puis-je les exporter ?

- Ai-je des alternatives de résilience en cas de panne ?

Ces quelques points de réflexion constituent un bon point de départ pour commencer à évaluer ses capacités de souveraineté numérique.

Ce module a été rédigé par deux experts Advens Jérémie Jourdain, Tristan Savalle, et le journaliste chez Numerama Amine Baba Aïssa.

Jérémie Jourdain travaille dans la cybersécurité depuis 25 ans. Après une dizaine d’années passées en consulting et en sécurité offensive, il a rejoint l’équipe des « défenseurs » et posé les bases techniques du SOC Advens. Il encadre les équipes R&D en charge de l’optimisation des techniques de détection et de réaction du SOC. Il accompagne également les équipes R&D de TR-RACING, une écurie engagée dans les courses au large, comme le Vendée-Globe. Promoteur de l’Open-Source, il est impliqué dans plusieurs projets communautaires autour de VultureOS, FreeBSD et rsyslog. Jérémie anime également le volet « Numérique Responsable » chez Advens et est impliqué dans les différents projets du fonds « Advens For People And Planet. »

Tristan Savalle évolue dans le domaine de la cybersécurité depuis près de 30 ans. Ingénieur en réseaux d’entreprise de formation, il découvre la cybersécurité au début des années 2000… et n’en sortira plus. Au fil de son parcours, il a piloté des équipes de consultants en cybersécurité, dirigé des dispositifs de sécurité opérationnelle, conçu des gouvernances SSI dans une recherche de certification ISO 27001 et développé les offres de sécurité d’Advens, notamment dans le secteur de la santé. Il a également défini la stratégie et porté le développement produit des services managés de sécurité mySOC d’Advens. Il occupe aujourd’hui le poste de RSSI d’Advens. Passionné par l’Intelligence Artificielle, il consacre aussi son temps libre à la musique et à la photographie.

Amine Baba Aïssa est responsable de la rubrique Cyberguerre de Numerama. Il a couvert pendant plusieurs années l'actualité internationale pour France 24, il s’est formé à la programmation et à la cybersécurité à l'Ecole 42 afin de vulgariser au mieux les nouveaux enjeux autour des conflits numériques.